NAKIVO Blog

So sichern Sie Microsoft 365 auf AWS: Eine umfassende Anleitung

Januar 28, 2026

Microsoft 365-Dienste sind produktiv und zuverlässig, aber Datenverluste können aus verschiedenen Gründen auftreten. Beispielsweise kann ein...

Wichtige Richtlinien für Office 365-Backups in Europa: Compliance und Praktiken

Januar 28, 2026

Microsoft 365, früher bekannt als Office 365, ist eine Reihe weit verbreiteter Cloud-basierter Dienste für Unternehmen und Privatanwender, w...

Geschäftskontinuität und Schutz vor Ransomware für Unternehmen

Januar 28, 2026

Große Organisationen oder Unternehmen tragen eine hohe Verantwortung, wenn es um die Datensicherheit geht, insbesondere wenn sie direkt mit...

Best Practices zur Entmystifizierung des Managements unstrukturierter Daten

Januar 27, 2026

Unstrukturierte Daten haben ihre Vorteile und machen den Großteil der Daten aus, die heute von Unternehmen erstellt und gespeichert werden....

Sicherstellung der Einhaltung der Bestimmungen zur Datensicherheit mit NAKIVO

Januar 27, 2026

Angesichts der weltweit verschärften Datenschutzgesetze können Unternehmen Backup und Disaster Recovery nicht mehr als isolierte IT-Aufgaben...

So konfigurieren Sie den Standort für VMware-Protokolle auf ESXi

Januar 27, 2026

VMware ESXi ist ein Hypervisor, der ähnlich wie andere Betriebssysteme und Softwareprodukte Protokolldateien schreibt. In einem kürzlich ver...

KI in der Cyberkriminalität: Wie Sie die Sicherheit Ihrer Daten angesichts neuer Bedrohungen gewährleisten können

Januar 27, 2026

Die rasante Entwicklung der künstlichen Intelligenz bringt sowohl Chancen als auch Risiken mit sich. Die Risiken ergeben sich aus dem potenz...

KI-gestützte Ransomware: Warum Backups Ihre beste Verteidigung sind

Januar 27, 2026

Abgesehen von all den Vorteilen, die künstliche Intelligenz bieten kann, hat diese Technologie erhebliche Auswirkungen auf die Landschaft mo...

BaaS vs. DRaaS: Ein umfassender Vergleich für Unternehmen im Jahr 2025

Januar 27, 2026

Backup und Disaster Recovery sind wesentliche Bestandteile jeder Strategie für Datensicherheit. Um ihre Infrastrukturen zu schützen, können...

Wie Ransomware Backups angreift und wie man sie schützen kann

Januar 27, 2026

Einst als ultimative Ausfallsicherung angesehen, sind Backup-Systeme heute ein hochkarätiges Ziel für Cyberkriminelle. Durch die Kompromitti...

So erstellen und verwalten Sie ein Verbund-Repository mit NAKIVO

Januar 27, 2026

Im Laufe der Zeit verbrauchen Backups mehr Speicherplatz und damit auch Festplattenspeicher, da die Menge der gesicherten Daten ständig wäch...

So sichern Sie Proxmox VE mit NAKIVO Backup & Replication

Januar 27, 2026

Proxmox Virtual Environment (VE) ist eine kostenlose Open-Source-Plattform für das Virtualisierungs-Management, die auf Debian Linux mit ein...

Erstellen und Konfigurieren von VM in Windows Server 2016 Hyper-V

Januar 16, 2026

In den vorherigen Beiträgen haben wir die erste Konfiguration unseres Windows Server 2016 Hyper-V-Servers durchgeführt. Dazu gehörten Instal...

Konfigurieren eines VMware ESXi-Clusters

Januar 16, 2026

Während VMware ESXi eine leistungsstarke Plattform in einer eigenständigen Host-Konfiguration (einzelner ESXi-Host) darstellt, werden die ta...

How to Use Remote Desktop Connection in Ubuntu Linux: Complete Walkthrough

Januar 16, 2026

Remote desktop protocol is a popular network protocol that is widely used for connecting to computers remotely in Windows environments to ma...

How to Install Oracle 11g on Ubuntu Linux: Complete Guide

Januar 16, 2026

Oracle Database is a reliable multiplatform database management software developed by Oracle Corporation. It offers a set of advantages, whi...

Konfigurieren von ESXi VM-Netzwerken

Januar 16, 2026

In den vorherigen Beiträgen haben wir uns die Einrichtung von VMkernel-Netzwerken einschließlich Speicherung und vMotion vorgenommen. Jetzt...

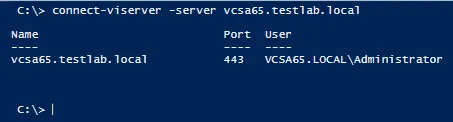

Grundlegende PowerCLI-Skripterstellung für VMware vSphere

Januar 16, 2026

Zuvor haben wir uns mit PowerCLI befasst – was es ist, wie man es installiert und wie man es in Windows Powershell ISE integriert. Nun wolle...

Ransomware im Gesundheitswesen: Die wachsende globale Bedrohung für die Cybersicherheit verstehen

November 10, 2025

< & Ransomware ist eine bösartige Software, die einen Computer infiziert und Daten mithilfe komplexer Verschlüsselungsalgorithmen zerstört....